+48 669 STORIO (786746)

szczególną ochroną

Bunkier cybernetyczny, nazywany również bunkrem cyfrowym, to termin odnoszący się do specjalnie zaprojektowanego i zabezpieczonego miejsca, które służy do ochrony i przechowywania danych oraz infrastruktury informatycznej przed zagrożeniami, takimi jak atak cybernetyczny, utrata danych, awarie systemów itp.

Celem bunkrów cybernetycznych jest zapewnienie ciągłości działania systemów, ochrona danych przed utratą, zapewnienie dostępności w przypadku awarii oraz minimalizowanie ryzyka ataków i naruszeń bezpieczeństwa. Implementacja bunkra, powinna być kompletnym rozwiązaniem umożliwiającym odtworzenie na wypadek cyberataku oraz spełniać następujące wymagania:

- infrastruktura bunkra musi być odseparowana galwanicznie od infrastruktury produkcyjnej,

- dane muszą być aktualizowane z dowolną częstotliwością,

- dane muszą być wersjonowane,

- dane muszą być zabezpieczone przed modyfikacją, usunięciem, zaszyfrowaniem,

- wszystkie powyższe operacje: pobieranie danych, wersjonowanie, ochrona przed modyfikacją, skanowanie antywirusowe, odtwarzania – muszą być w pełni zautomatyzowane.

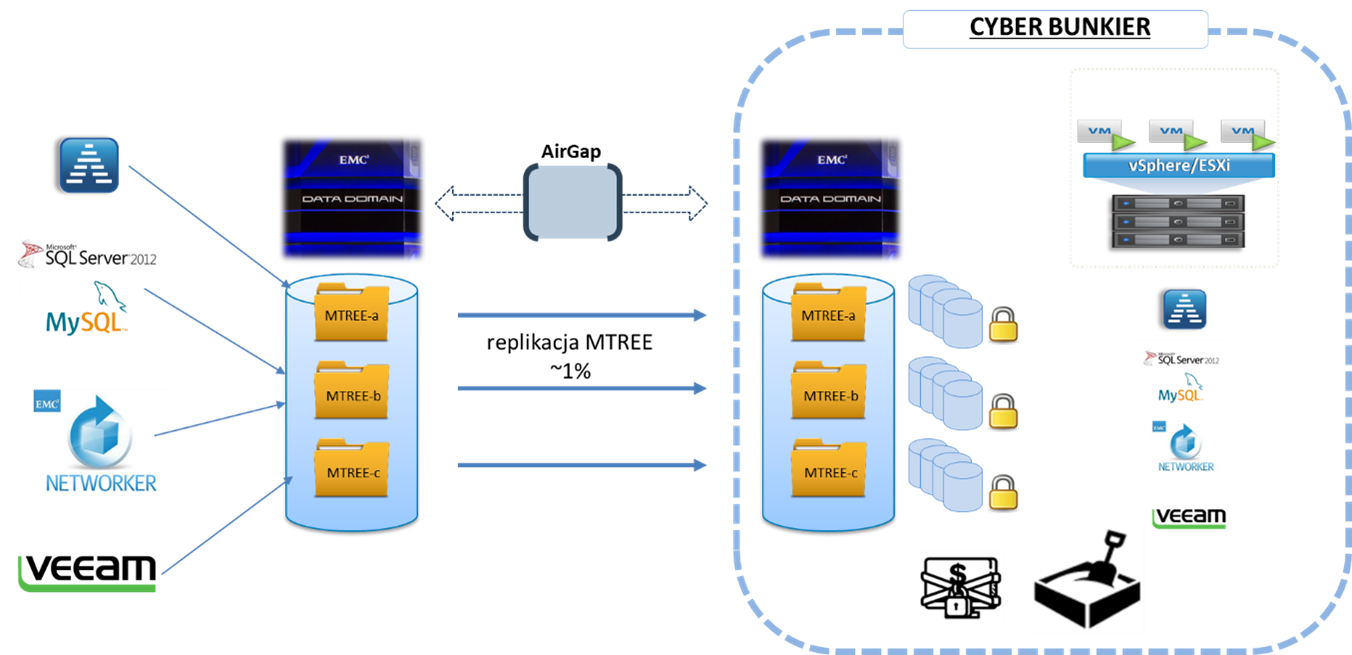

Powyższy rysunek ilustruje przykładową architekturę bunkra cybernetycznego, zbudowanego z wykorzystaniem deduplikatorów DataDomain firmy Dell Technologies.

Przedstawiona topologia bunkra opiera się funkcjonalnie o system kopiowania i odtwarzania danych, w którym kopie zapasowe składowane są na deduplikatorze DataDomain, a następnie replikowane do deduplikatora DataDomain już w środowisku cybernetycznego bunkra. DataDomain jest uniwersalnym urządzeniem do składowania kopii zapasowych, zatem może on przechowywać kopie z dowolnego systemu kopiowania i odtwarzania danych. Ponadto może pełnić rolę repozytorium kopii zapasowych dla natywnych mechanizmów aplikacji bazodanowych (SQL, Oracle, DB2, MariaDB, SAP, itd.)

Infrastruktura bunkra odseparowana jest od sieci produkcyjnej, co oznacza iż nie jest możliwe zestawienie połączenia z komponentami bunkra, gdyż nie prowadzi tam żadna istniejąca trasa routingu. Taka architektura spełnia główne założenia idei bunkra:

- AirGap – to bezpośrednie połączenie dwóch DataDomian’ów, które fizycznie jest zestawiane tylko na czas replikacji danych. Dzięki takiemu połączeniu możliwe jest automatyczne przesyłanie danych do bunkra przy równoczesnym zapewnieniu galwanicznej separacji pomiędzy infrastrukturą bunkra a środowiskiem produkcyjnym.

- replikacja MTREE – mechanizm replikacji danych pomiędzy dwoma urządzeniami DataDomain. Replika pomiędzy deduplikatorami wykorzystuje wewnętrzny mechanizm deduplikacji, dzięki czemu liczba przesyłanych danych przez interfejsy replikacyjne bywa na poziomie około 1% danych, które miałyby kopiowane w formie natywnej. Replikacja umożliwia uaktualnianie danych w bunkrze z dowolną częstotliwością, np. co 15 minut, 1 godzinę, raz na dobę itd.

- wersjonowanie – zastosowane urządzenia DataDomain pozwalają na wykonywanie kopii migawkowych, z niemalże dowolną częstotliwością. Dzięki temu bunkier może przechowywać historyczne migawki, zgodne z przyjętą polityką tworzenia kopii migawkowych oraz ich czasem retencji. W sytuacji kryzysowej możliwe będzie odtworzenie danych, nie tylko z okresu ostatniego okna replikacji ale również z wcześniejszych kopii.

- WORM (write once, read many) – to funkcjonalność DataDomain o nazwie RetentionLock, która zabezpiecza składowane dane przed modyfikacją, usunięciem bądź zaszyfrowaniem. Blokada WORM definiowana jest na poziomie kopii migawkowej, gdzie określa się czas (minuty, godziny, dni, miesiące, lata) na jaki dane mają być zablokowane do zapisu/modyfikacji. Blokada retencji jest dostępna dla dwóch różnych funkcji:

Governance: mniej rygorystyczna, blokada plików może zostać cofnięta w razie potrzeby. Operacja usunięcia blokady jest mocno uciążliwa lecz nie niemożliwa.

Compliance: bardziej rygorystyczna, która spełnia wymogi wielu standardów prawnych (SEC 17a-4(f); CFTC Rule 1.31b; FDA 21 CFR Part 11; Sarbanes-Oxley Act; IRS 98025 i 97-22; ISO Standard 15489-1; MoREQ2010). Blokada plików nie może zostać cofnięta.

- automatyzacja – wszystkie kluczowe operacje w cyfrowym bunkrze, takie jak pobieranie danych, wersjonowanie, ochrona przed modyfikacją, skanowanie antywirusowe, są w pełni automatyzowane. Oznacza to, że w ochronnej przestrzeni bunkra danych składowane są aktualne kopie zapasowe oraz historycznie wersjonowane dane – wszystko w sposób automatyczny, nie wymagający interwencji ze strony zespołu administratorów (poza monitorowaniem urządzeń oraz usług działających w bunkrze danych).

- skanowanie – opcjonalnie w cyfrowym bunkrze można zaimplementować mechanizm skanowania antywirusowego – dzięki czemu możliwe będzie wykrycie potencjalnego zagrożenia związanego z zainfekowaniem danych.

- odtwarzanie – opcjonalnie cyfrowy bunkier można wyposażyć w infrastrukturę serwerową, która wykorzystywana będzie dla przeprowadzenia cyklicznych testów odtworzeniowych, a na wypadek katastrofy infrastruktura odtworzeniowa.

Bunkry cybernetyczne są zwykle budowane z myślą o najwyższych standardach bezpieczeństwa i powinny być wyposażone w zaawansowane systemy zabezpieczeń, takie jak redundantne komponenty systemów serwerowych, macierzowych, zasilania, klimatyzacji, wielopoziomowe systemy identyfikacji i autoryzacji, monitoring, systemy antywłamaniowe, zabezpieczenia fizyczne itp.

Warto zauważyć, że termin "bunkier cybernetyczny" jest stosowany w przenośnym sensie i może różnić się w zastosowaniu w zależności od kontekstu i konkretnego przypadku.